Развертывания Managed: различия между версиями

YaPolkin (обсуждение | вклад) |

YaPolkin (обсуждение | вклад) |

||

| Строка 1: | Строка 1: | ||

Возможные сценарии развертывания | Возможные сценарии развертывания Ключ-АСТРОМ Managed подробно описаны ниже. На каждой иллюстрации показаны различные задействованные компоненты и необходимые порты связи между компонентами. Направление стрелок на схемах указывает, какой компонент инициирует соединение. | ||

Если вы хотите, чтобы ваш управляемый кластер | Если вы хотите, чтобы ваш управляемый кластер Ключ-АСТРОМ был доступен только изнутри, используйте базовую настройку (сценарий 1 ниже). Реализуйте чистую управляемую настройку Ключ-АСТРОМ (сценарий 2), если вы хотите включить службы DEM и связь из внешних источников. Если вы хотите интегрировать Ключ-АСТРОМ Managed в существующую ИТ-инфраструктуру, следуйте сценарию 3. | ||

Для общей диаграммы, показывающей все возможные подключения и порты, см. Поддерживаемые схемы подключения для | Для общей диаграммы, показывающей все возможные подключения и порты, см. Поддерживаемые схемы подключения для АктивныйШлюзов. | ||

== Сценарий 1: базовая настройка == | == Сценарий 1: базовая настройка == | ||

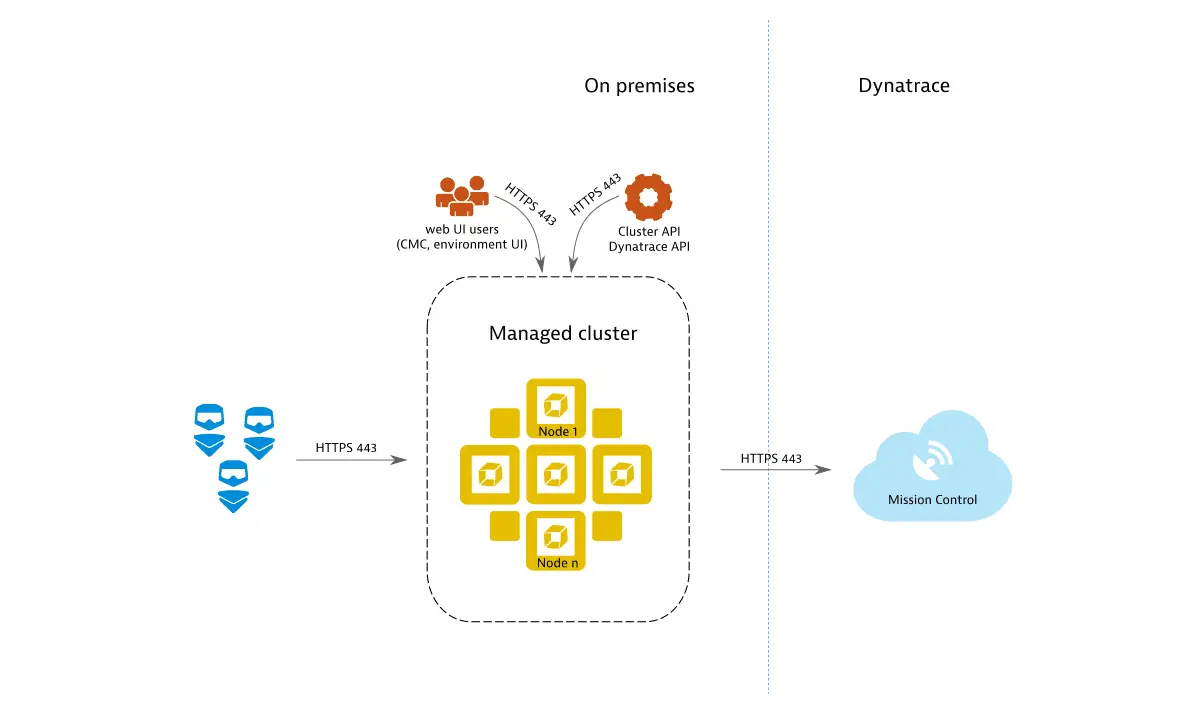

После установки | После установки Ключ-АСТРОМ Managed и настройки одного или нескольких узлов кластера вы получите сценарий развертывания, показанный ниже. | ||

[[Файл:Con-man-basic.webp|альт=Базовый сценарий развертывания|Базовый сценарий развертывания]] | [[Файл:Con-man-basic.webp|альт=Базовый сценарий развертывания|Базовый сценарий развертывания]] | ||

Без дополнительной настройки (в меню | Без дополнительной настройки (в меню Ключ-АСТРОМ перейдите в '''«Настройки»> «Общедоступные конечные точки»''') кластер доступен только для внутренних целей и предоставляет порты 443 для REST API, трафика OneAgent и доступа к веб-интерфейсу (Консоль управления кластером и пользовательский интерфейс среды). По умолчанию удаленный доступ к Mission Control включен. Это позволяет Ключ-АСТРОМ выполнять мониторинг и проверку работоспособности ваших управляемых кластеров Ключ-АСТРОМ. Каждый канал связи защищен TLS. | ||

== Сценарий 2: настройка Pure | == Сценарий 2: настройка Pure Ключ-АСТРОМ Managed == | ||

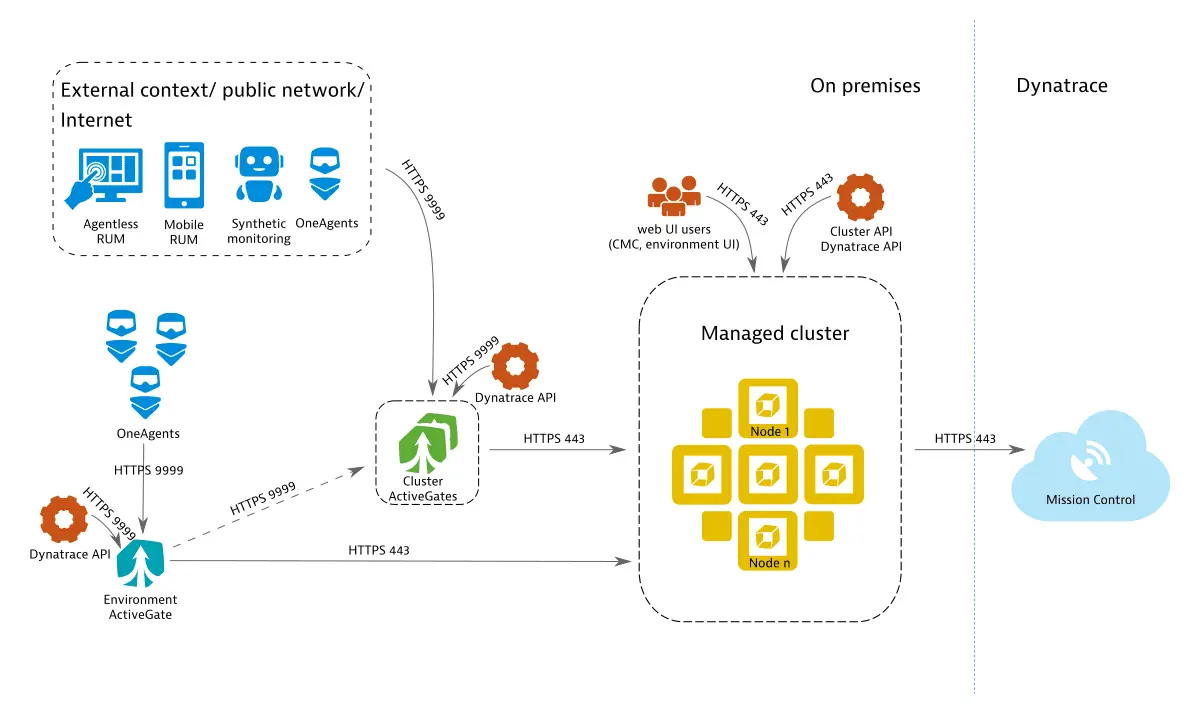

Сценарий развертывания, показанный ниже, позволяет кластеру | Сценарий развертывания, показанный ниже, позволяет кластеру Ключ-АСТРОМ получать данные мониторинга из внешних источников, таких как внешние агенты OneAgents, внешняя среда АктивныйШлюзов или службы Digital Experience Monitoring (DEM). Кроме того, для лучшей поддержки нескольких локальных агентов OneAgent также используется Environment АктивныйШлюз. | ||

Услуги DEM могут включать: | Услуги DEM могут включать: | ||

| Строка 21: | Строка 21: | ||

* Мобильный мониторинг реальных пользователей | * Мобильный мониторинг реальных пользователей | ||

* Мониторинг реального пользователя через расширение для браузера | * Мониторинг реального пользователя через расширение для браузера | ||

* Связь с мобильным приложением | * Связь с мобильным приложением Ключ-АСТРОМ | ||

Чтобы получать внешний трафик, вам необходимо открыть кластер | Чтобы получать внешний трафик, вам необходимо открыть кластер Ключ-АСТРОМ для внешних сетей и настроить общедоступный IP-адрес. По соображениям безопасности не рекомендуется открывать кластер напрямую для внешних сетей. Поэтому мы предлагаем использовать один или несколько Cluster АктивныйШлюзов в качестве посредников для предварительной обработки трафика OneAgent и DEM. Cluster АктивныйШлюзы распознается кластером и может быть настроен через консоль управления кластером, аналогично узлам кластера. | ||

[[Файл:Con-man-pure.webp|альт=Pure сценарий развертывания|Pure сценарий развертывания]] | [[Файл:Con-man-pure.webp|альт=Pure сценарий развертывания|Pure сценарий развертывания]] | ||

Cluster | Cluster АктивныйШлюз требует: | ||

* Общедоступный IP-адрес | * Общедоступный IP-адрес | ||

* Доменное имя с действующим сертификатом SSL, поскольку внешняя связь поддерживается только безопасным способом с использованием HTTPS (порт 443). Этот домен должен отличаться от домена веб-интерфейса | * Доменное имя с действующим сертификатом SSL, поскольку внешняя связь поддерживается только безопасным способом с использованием HTTPS (порт 443). Этот домен должен отличаться от домена веб-интерфейса Ключ-АСТРОМ. Вы можете предоставить домен и сертификат SSL самостоятельно или позволить Ключ-АСТРОМ сделать это за вас. Ключ-АСТРОМ может сгенерировать домен и действующий сертификат SSL от вашего имени. | ||

Для высоконагруженных установок с множеством внешних хостов, приложений, сеансов и синтетических мониторов мы рекомендуем вам настроить несколько кластерных шлюзов | Для высоконагруженных установок с множеством внешних хостов, приложений, сеансов и синтетических мониторов мы рекомендуем вам настроить несколько кластерных шлюзов АктивныйШлюз с балансировкой нагрузки с одним и тем же доменным именем и сертификатом. | ||

Среда | Среда АктивныйШлюз, получающая трафик от ваших локальных агентов OneAgent, по умолчанию подключается непосредственно к кластеру Ключ-АСТРОМ (если не используются настраиваемые сетевые зоны). Однако соединение через Cluster АктивныйШлюз необходимо настроить, если кластер Ключ-АСТРОМ недоступен напрямую - например, если Environment АктивныйШлюз и OneAgents находятся в другой сети или центре обработки данных, чем кластер Ключ-АСТРОМ. | ||

'''В сценариях, где Environment | '''В сценариях, где Environment АктивныйШлюз использует Cluster АктивныйШлюз для подключения к кластеру Ключ-АСТРОМ, Environment АктивныйШлюз начинает обмен данными с Cluster АктивныйШлюз после установки. Следовательно, Cluster АктивныйШлюз должен быть в рабочем состоянии и доступен в это время, предоставляя подходящий (локальный или общедоступный) IP-адрес.''' | ||

Чтобы настроить управляемую среду | Чтобы настроить управляемую среду Ключ-АСТРОМ, выполните следующие действия по развертыванию в следующем порядке: | ||

* Настройте управляемый кластер | * Настройте управляемый кластер Ключ-АСТРОМ. | ||

* Настройте | * Настройте АктивныйШлюз кластера и убедитесь, что они могут подключаться к управляемому кластеру Ключ-АСТРОМ. Убедитесь, что Cluster АктивныйШлюз доступен из других ваших сетей или извне, в зависимости от ситуации, и имеет публичный IP-адрес, если это необходимо. | ||

* Установите ваш Environment | * Установите ваш Environment АктивныйШлюз (s). Если Environment АктивныйШлюз находится в другой сети / центре обработки данных, убедитесь, что адрес Cluster АктивныйШлюз доступен. Если Environment АктивныйШлюз является внешней сетью, должен быть доступен общедоступный IP-адрес Cluster АктивныйШлюз ('''Консоль управления> Настройки> Общедоступные конечные точки: URL-адрес Cluster АктивныйШлюз'''). | ||

'''Примечание:''' | '''Примечание:''' | ||

Трафик веб-интерфейса или администрирование кластера (через консоль управления кластером) должны оставаться локальными в вашей сети. Доступ к веб-интерфейсу осуществляется по протоколу HTTPS. Таким образом, требуется сертификат TLS. Допустимо использовать самозаверяющий сертификат, но вы, вероятно, захотите, чтобы трафик веб-интерфейса и администрирование кластера также выполнялись безопасным образом. В таких случаях вы можете указать доменное имя и действующий сертификат SSL, или они могут быть автоматически сгенерированы | Трафик веб-интерфейса или администрирование кластера (через консоль управления кластером) должны оставаться локальными в вашей сети. Доступ к веб-интерфейсу осуществляется по протоколу HTTPS. Таким образом, требуется сертификат TLS. Допустимо использовать самозаверяющий сертификат, но вы, вероятно, захотите, чтобы трафик веб-интерфейса и администрирование кластера также выполнялись безопасным образом. В таких случаях вы можете указать доменное имя и действующий сертификат SSL, или они могут быть автоматически сгенерированы Ключ-АСТРОМ. По умолчанию каждый кластер получает субдомен * .Ключ-АСТРОМ-managed.com с действующим сертификатом от Let's Encrypt. Также обратите внимание, что Cluster АктивныйШлюзы не поддерживает проксирование трафика веб-интерфейса. | ||

== Сценарий 3: интеграция с существующим ИТ-ландшафтом == | == Сценарий 3: интеграция с существующим ИТ-ландшафтом == | ||

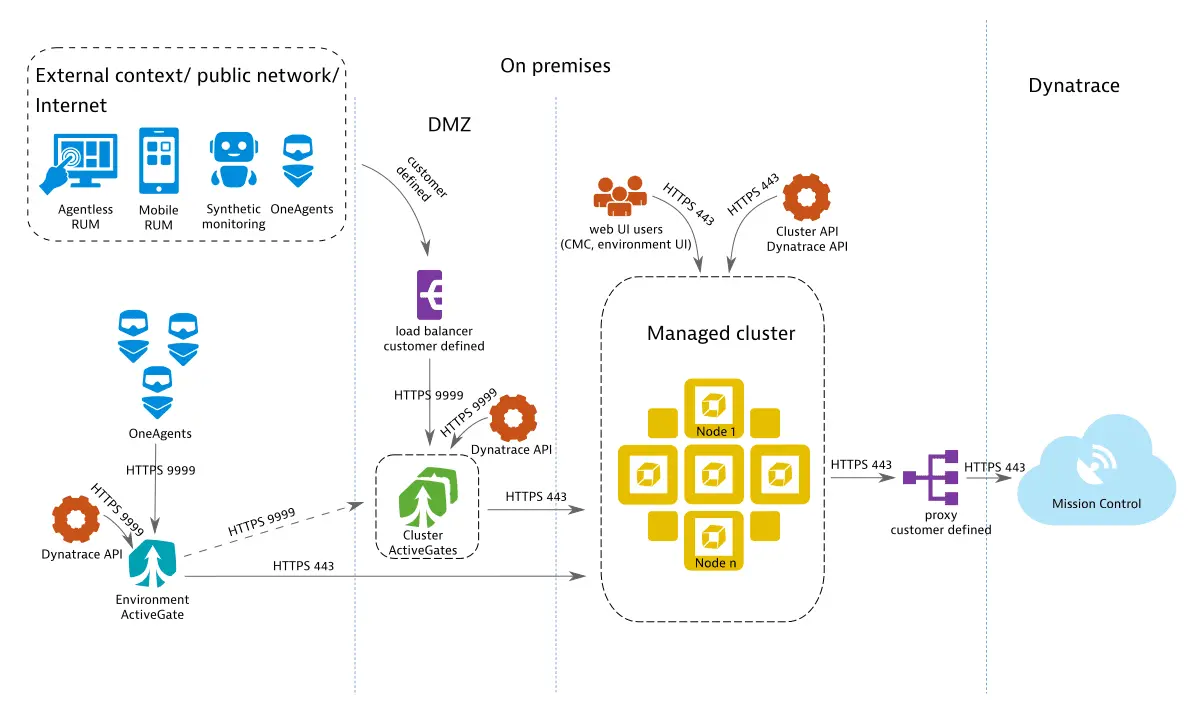

В более сложном сценарии вы можете захотеть встроить | В более сложном сценарии вы можете захотеть встроить Ключ-АСТРОМ Managed в существующую ИТ-инфраструктуру с уже установленным рядом устройств. На изображении ниже показан балансировщик нагрузки, предоставляемый заказчиком, перед доменом Cluster АктивныйШлюз и предоставленный заказчиком прокси-сервер для исходящей связи с Mission Control. | ||

[[Файл:Con-man-integr.webp|альт=Сценарий развертывания с интеграцией|Сценарий развертывания с интеграцией]] | [[Файл:Con-man-integr.webp|альт=Сценарий развертывания с интеграцией|Сценарий развертывания с интеграцией]] | ||

== Сценарий 4: глобально распределенная высокая доступность с автоматическим восстановлением == | == Сценарий 4: глобально распределенная высокая доступность с автоматическим восстановлением == | ||

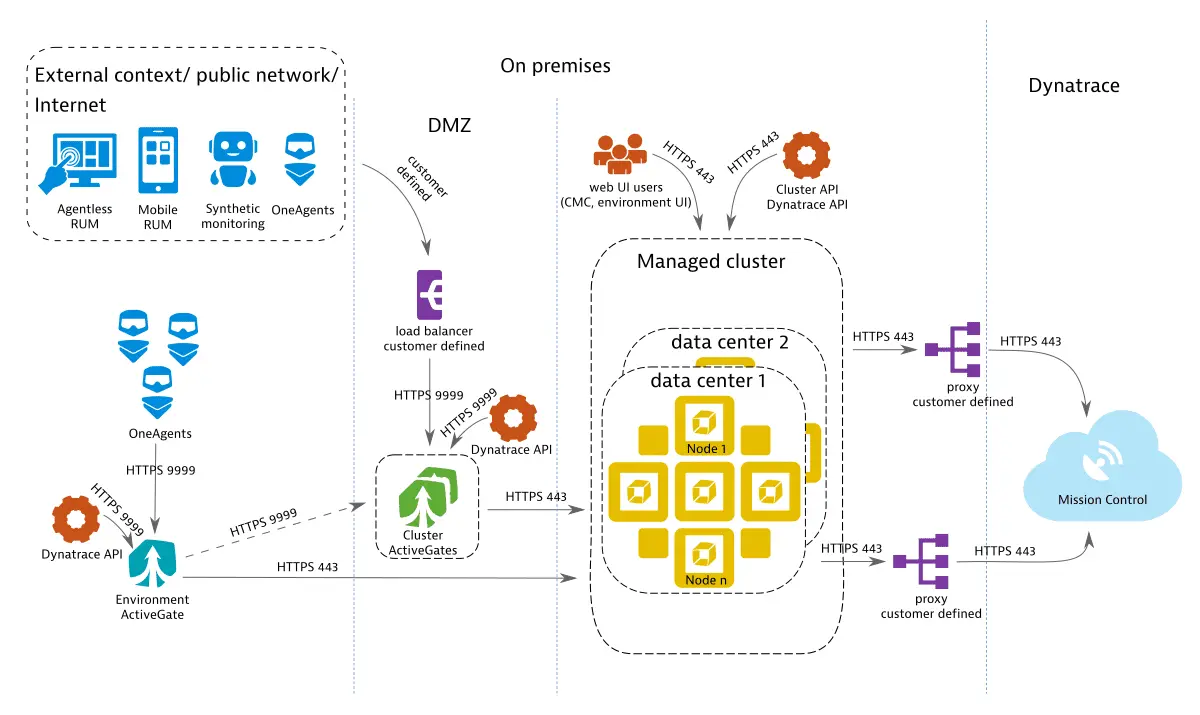

Ключ-АСТРОМ позволяет настроить развертывание высокой доступности в распределенных сетях в виде автономного готового решения, которое обеспечивает практически нулевое время простоя и позволяет продолжать мониторинг без потери данных в сценариях аварийного переключения. Это решение обеспечивает экономию затрат с точки зрения распределения вычислительных ресурсов и хранилища, устраняя необходимость в отдельных резервных хостах восстановления и соответствующей инфраструктуре для хранения и передачи данных резервного копирования. При планировании емкости следует рассматривать узлы в дополнительном центре обработки данных как избыточные, а не как расширенные емкости, и запланируйте одинаковую балансировку обоих центров обработки данных. Дополнительные сведения о концепции центра обработки данных с несколькими центрами обработки данных в управляемых развертываниях Ключ-АСТРОМ см. В разделе Высокая доступность для центров обработки данных с несколькими центрами обработки данных. | |||

Для развертывания этого сценария у вас должна быть отдельная лицензия Premium High Availability. | Для развертывания этого сценария у вас должна быть отдельная лицензия Premium High Availability. | ||

* См. Раздел Расчет потребления мониторинга | * См. Раздел Расчет потребления мониторинга Ключ-АСТРОМ. | ||

[[Файл:Con-man-global.webp|альт=Глобальный сценарий развертывания|Глобальный сценарий развертывания]] | [[Файл:Con-man-global.webp|альт=Глобальный сценарий развертывания|Глобальный сценарий развертывания]] | ||

| Строка 116: | Строка 116: | ||

'''Примечание:''' | '''Примечание:''' | ||

Безагентный мониторинг реальных пользователей, мониторинг мобильных приложений и синтетические мониторы используют одну и ту же конечную точку для передачи данных мониторинга в | Безагентный мониторинг реальных пользователей, мониторинг мобильных приложений и синтетические мониторы используют одну и ту же конечную точку для передачи данных мониторинга в Ключ-АСТРОМ. | ||

Версия 17:04, 4 декабря 2021

Возможные сценарии развертывания Ключ-АСТРОМ Managed подробно описаны ниже. На каждой иллюстрации показаны различные задействованные компоненты и необходимые порты связи между компонентами. Направление стрелок на схемах указывает, какой компонент инициирует соединение.

Если вы хотите, чтобы ваш управляемый кластер Ключ-АСТРОМ был доступен только изнутри, используйте базовую настройку (сценарий 1 ниже). Реализуйте чистую управляемую настройку Ключ-АСТРОМ (сценарий 2), если вы хотите включить службы DEM и связь из внешних источников. Если вы хотите интегрировать Ключ-АСТРОМ Managed в существующую ИТ-инфраструктуру, следуйте сценарию 3.

Для общей диаграммы, показывающей все возможные подключения и порты, см. Поддерживаемые схемы подключения для АктивныйШлюзов.

Сценарий 1: базовая настройка

После установки Ключ-АСТРОМ Managed и настройки одного или нескольких узлов кластера вы получите сценарий развертывания, показанный ниже.

Без дополнительной настройки (в меню Ключ-АСТРОМ перейдите в «Настройки»> «Общедоступные конечные точки») кластер доступен только для внутренних целей и предоставляет порты 443 для REST API, трафика OneAgent и доступа к веб-интерфейсу (Консоль управления кластером и пользовательский интерфейс среды). По умолчанию удаленный доступ к Mission Control включен. Это позволяет Ключ-АСТРОМ выполнять мониторинг и проверку работоспособности ваших управляемых кластеров Ключ-АСТРОМ. Каждый канал связи защищен TLS.

Сценарий 2: настройка Pure Ключ-АСТРОМ Managed

Сценарий развертывания, показанный ниже, позволяет кластеру Ключ-АСТРОМ получать данные мониторинга из внешних источников, таких как внешние агенты OneAgents, внешняя среда АктивныйШлюзов или службы Digital Experience Monitoring (DEM). Кроме того, для лучшей поддержки нескольких локальных агентов OneAgent также используется Environment АктивныйШлюз.

Услуги DEM могут включать:

- Синтетический мониторинг

- Безагентный мониторинг реальных пользователей

- Мобильный мониторинг реальных пользователей

- Мониторинг реального пользователя через расширение для браузера

- Связь с мобильным приложением Ключ-АСТРОМ

Чтобы получать внешний трафик, вам необходимо открыть кластер Ключ-АСТРОМ для внешних сетей и настроить общедоступный IP-адрес. По соображениям безопасности не рекомендуется открывать кластер напрямую для внешних сетей. Поэтому мы предлагаем использовать один или несколько Cluster АктивныйШлюзов в качестве посредников для предварительной обработки трафика OneAgent и DEM. Cluster АктивныйШлюзы распознается кластером и может быть настроен через консоль управления кластером, аналогично узлам кластера.

Cluster АктивныйШлюз требует:

- Общедоступный IP-адрес

- Доменное имя с действующим сертификатом SSL, поскольку внешняя связь поддерживается только безопасным способом с использованием HTTPS (порт 443). Этот домен должен отличаться от домена веб-интерфейса Ключ-АСТРОМ. Вы можете предоставить домен и сертификат SSL самостоятельно или позволить Ключ-АСТРОМ сделать это за вас. Ключ-АСТРОМ может сгенерировать домен и действующий сертификат SSL от вашего имени.

Для высоконагруженных установок с множеством внешних хостов, приложений, сеансов и синтетических мониторов мы рекомендуем вам настроить несколько кластерных шлюзов АктивныйШлюз с балансировкой нагрузки с одним и тем же доменным именем и сертификатом.

Среда АктивныйШлюз, получающая трафик от ваших локальных агентов OneAgent, по умолчанию подключается непосредственно к кластеру Ключ-АСТРОМ (если не используются настраиваемые сетевые зоны). Однако соединение через Cluster АктивныйШлюз необходимо настроить, если кластер Ключ-АСТРОМ недоступен напрямую - например, если Environment АктивныйШлюз и OneAgents находятся в другой сети или центре обработки данных, чем кластер Ключ-АСТРОМ.

В сценариях, где Environment АктивныйШлюз использует Cluster АктивныйШлюз для подключения к кластеру Ключ-АСТРОМ, Environment АктивныйШлюз начинает обмен данными с Cluster АктивныйШлюз после установки. Следовательно, Cluster АктивныйШлюз должен быть в рабочем состоянии и доступен в это время, предоставляя подходящий (локальный или общедоступный) IP-адрес.

Чтобы настроить управляемую среду Ключ-АСТРОМ, выполните следующие действия по развертыванию в следующем порядке:

- Настройте управляемый кластер Ключ-АСТРОМ.

- Настройте АктивныйШлюз кластера и убедитесь, что они могут подключаться к управляемому кластеру Ключ-АСТРОМ. Убедитесь, что Cluster АктивныйШлюз доступен из других ваших сетей или извне, в зависимости от ситуации, и имеет публичный IP-адрес, если это необходимо.

- Установите ваш Environment АктивныйШлюз (s). Если Environment АктивныйШлюз находится в другой сети / центре обработки данных, убедитесь, что адрес Cluster АктивныйШлюз доступен. Если Environment АктивныйШлюз является внешней сетью, должен быть доступен общедоступный IP-адрес Cluster АктивныйШлюз (Консоль управления> Настройки> Общедоступные конечные точки: URL-адрес Cluster АктивныйШлюз).

Примечание:

Трафик веб-интерфейса или администрирование кластера (через консоль управления кластером) должны оставаться локальными в вашей сети. Доступ к веб-интерфейсу осуществляется по протоколу HTTPS. Таким образом, требуется сертификат TLS. Допустимо использовать самозаверяющий сертификат, но вы, вероятно, захотите, чтобы трафик веб-интерфейса и администрирование кластера также выполнялись безопасным образом. В таких случаях вы можете указать доменное имя и действующий сертификат SSL, или они могут быть автоматически сгенерированы Ключ-АСТРОМ. По умолчанию каждый кластер получает субдомен * .Ключ-АСТРОМ-managed.com с действующим сертификатом от Let's Encrypt. Также обратите внимание, что Cluster АктивныйШлюзы не поддерживает проксирование трафика веб-интерфейса.

Сценарий 3: интеграция с существующим ИТ-ландшафтом

В более сложном сценарии вы можете захотеть встроить Ключ-АСТРОМ Managed в существующую ИТ-инфраструктуру с уже установленным рядом устройств. На изображении ниже показан балансировщик нагрузки, предоставляемый заказчиком, перед доменом Cluster АктивныйШлюз и предоставленный заказчиком прокси-сервер для исходящей связи с Mission Control.

Сценарий 4: глобально распределенная высокая доступность с автоматическим восстановлением

Ключ-АСТРОМ позволяет настроить развертывание высокой доступности в распределенных сетях в виде автономного готового решения, которое обеспечивает практически нулевое время простоя и позволяет продолжать мониторинг без потери данных в сценариях аварийного переключения. Это решение обеспечивает экономию затрат с точки зрения распределения вычислительных ресурсов и хранилища, устраняя необходимость в отдельных резервных хостах восстановления и соответствующей инфраструктуре для хранения и передачи данных резервного копирования. При планировании емкости следует рассматривать узлы в дополнительном центре обработки данных как избыточные, а не как расширенные емкости, и запланируйте одинаковую балансировку обоих центров обработки данных. Дополнительные сведения о концепции центра обработки данных с несколькими центрами обработки данных в управляемых развертываниях Ключ-АСТРОМ см. В разделе Высокая доступность для центров обработки данных с несколькими центрами обработки данных.

Для развертывания этого сценария у вас должна быть отдельная лицензия Premium High Availability.

- См. Раздел Расчет потребления мониторинга Ключ-АСТРОМ.

Необходимая конфигурация для каждого случая дорожного движения

В следующей таблице суммируется необходимая конфигурация для каждого случая дискретного трафика, указывая с помощью x, требуется ли общедоступный IP-адрес, действительный сертификат SSL или и то, и другое. Обратите внимание, что мониторинг реального пользователя (RUM), RUM без агента и мобильный RUM обычно связаны с трафиком ваших пользователей и активностью браузера, которые происходят за пределами вашей сети. Теоретически этот трафик также можно рассматривать как исходящий изнутри вашей сети, поэтому эти случаи также включены в следующую таблицу.

| Тип трафика | Общедоступный IP-адрес | Действительный сертификат SSL |

|---|---|---|

| OneAgent (локально) | ||

| OneAgent (внешний) | + | |

| RUM (локально) | ||

| RUM (внешний) | ||

| Безагентный RUM (локально) | + | |

| Безагентный RUM (внешний) | + | + |

| Mobile RUM (локально) | + | |

| Mobile RUM (внешний) | + | + |

| Синтетический | + | |

| Расширение браузера RUM (локально) | + | |

| Расширение браузера RUM (внешний) | + | + |

Примечание:

Безагентный мониторинг реальных пользователей, мониторинг мобильных приложений и синтетические мониторы используют одну и ту же конечную точку для передачи данных мониторинга в Ключ-АСТРОМ.